Por Ing. Luis Benítez

Paraguay enfrenta una crisis silenciosa y profunda: la fragilidad de su ciberseguridad. En un mundo hiperconectado, donde la información circula en microsegundos y las decisiones dependen de sistemas digitales, proteger los datos y las infraestructuras críticas debería ser una prioridad nacional. Sin embargo, los hechos recientes muestran que el país no solo está atrasado, rezagado, sino que también ha sido blanco de potencias extranjeras y de grupos delictivos de todo tipo que actúan con una alarmante impunidad.

En primer lugar, es importante comprender que Paraguay no es invisible para el resto del mundo. Al contrario, ha emergido como un punto de interés geopolítico y estratégico. China, por ejemplo, ha interceptado comunicaciones sensibles del Ministerio de Relaciones Exteriores, una acción que revela hasta qué punto se subestima la seguridad informática en nuestro país.

A esto se suma el caso de Brasil, que mediante sus servicios de inteligencia habría accedido a comunicaciones de funcionarios vinculados a Itaipú y al Poder Ejecutivo. Estos no son rumores ni especulaciones: son advertencias claras de que actores poderosos están espiando y posiblemente manipulando los intereses paraguayos. ¿Cómo puede el país tomar decisiones soberanas si sus canales de comunicación son vulnerables?

Pero el problema no se limita a amenazas externas. Internamente, grupos de ciberdelincuentes han logrado irrumpir con éxito en sistemas gubernamentales y empresariales sin encontrar mayores barreras. Instituciones claves como la Policía Nacional, el Ministerio del Interior, el Ministerio de Educación y Ciencias (MEC), el Ministerio de Salud (MSPBS), y otros han sido vulneradas. En muchos de estos casos, se han robado datos personales, se han detenido operaciones o se han difundido documentos sensibles. También han sido blanco de ataques entidades como la Presidencia, el Ministerio de Industria y Comercio (MIC), etc., lo que demuestra que no se trata de incidentes aislados, sino de un patrón de debilidad estructural.

Esto plantea una pregunta inquietante: ¿qué pasaría si estos ataques se coordinaran para sabotear procesos electorales, frenar servicios esenciales o manipular decisiones clave del gobierno? Lamentablemente, las señales de preparación institucional para evitarlo son escasas. El ejemplo más preocupante de esta falta de visión lo ofrece el Tribunal Superior de Justicia Electoral (TSJE).

El TSJE es la institución encargada de garantizar que los votos se cuenten bien, que las elecciones sean limpias y que nuestra democracia tenga autoridades legitimas. Sin embargo, lejos de liderar con el ejemplo en términos de seguridad digital, ha demostrado una preocupante indiferencia hacia estos temas. A pesar de los múltiples incidentes que han afectado a otras instituciones del Estado, el TSJE sigue sin implementar un sistema robusto de ciberseguridad que esté a la altura de su misión.

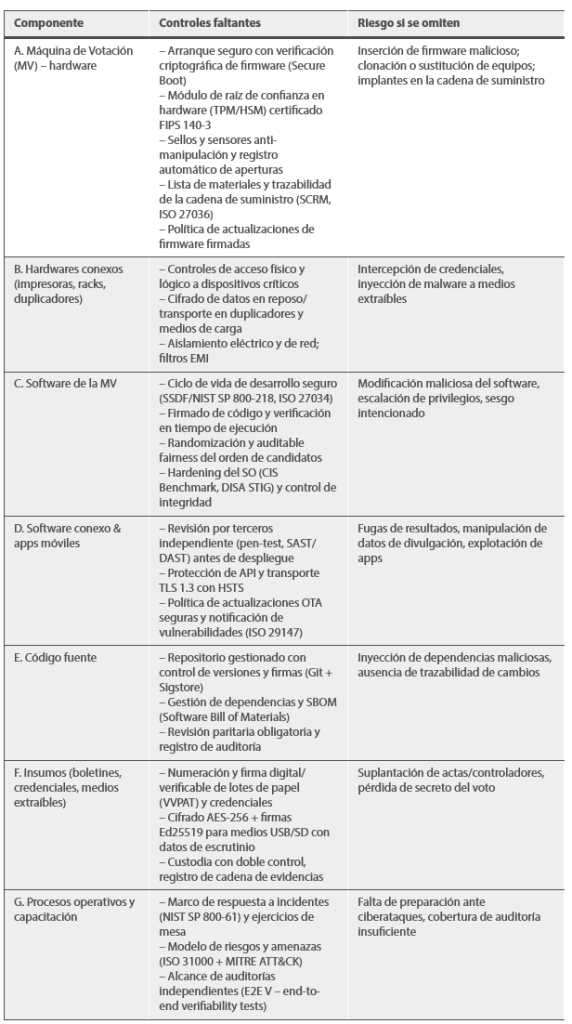

Uno de los puntos más críticos es el proceso de adquisición de nuevas máquinas de votación. Un análisis del documento técnico de licitación revela una serie de omisiones graves. Por ejemplo, no se exige que las máquinas tengan mecanismos que verifiquen que el sistema que arranca es el correcto, dejando la puerta abierta a que un software malicioso se instale sin ser detectado. Nada menciona en relación al firmware del equipamiento a ser adquirido, lo cual permitiría a cualquier persona con acceso interno modificar cómo funciona el sistema.

Además, se omite la obligación de tener un sistema que registre si alguien abrió o manipuló físicamente la máquina. Esto es como comprar una urna electoral sin candado y sin testigos que vigilen su uso. Peor aún, las memorias USB que se usarán para guardar y trasladar los votos no están obligadas a tener ningún tipo de cifrado. Esto equivale a transportar el padrón electoral en una hoja de papel por la calle, sin sobre ni sello.

Estas fallas no son cuestiones técnicas menores. Son vulnerabilidades que pueden ser explotadas fácilmente, tanto por grupos criminales como por actores estatales interesados en influir en los resultados de las elecciones. Al no tomar en cuenta estándares internacionales de seguridad, el TSJE pone en riesgo la confianza ciudadana en el proceso electoral. ¿Qué pasaría si en una elección cerrada se descubriera que hubo manipulación en el software de las máquinas o que los datos se perdieron por falta de protección? La respuesta no es técnica, es política: se derrumbaría la legitimidad de todo el sistema democrático.

La ciberseguridad no es solo una cuestión de proteger datos, sino de proteger decisiones. En un país como Paraguay, donde aún se lucha por consolidar una cultura institucional fuerte, ignorar esta dimensión equivale a entregar el control a manos invisibles que operan desde dentro y desde fuera. Es hora de despertar. Es hora de que el Estado actúe con responsabilidad, exigiendo altos estándares de seguridad digital en todos sus procesos, y en especial, en aquellos que definen el rumbo de la nación.

Paraguay no puede seguir caminando a ciegas en una autopista digital donde otros países ya circulan a gran velocidad. La ciberseguridad debe ser una prioridad nacional, no solo para proteger sistemas, sino para defender la democracia misma. Y por esta misma razón el TSJE debería dejar de ser lo que es hoy, una verdadera amenaza para nuestra democracia.

Firma: Un paraguayo preocupado.

Lo que se analizó fue:

Convocatoria de la Licitación 460034 – ADQUISICIÓN DE MÁQUINAS DE VOTACIÓN ELECTRÓNICA PARA EL CUMPLIMIENTO DE LA LEY Nº 6318/19 – AD REFERÉNDUM AL PLAN FINANCIERO DEL PRESENTE EJERCICIO FISCAL 2025 – PLURIANUAL 2025/2026/2027/2028

Por qué ligar los requisitos a estándares

1. Objetividad y comparabilidad – Los estándares (ISO/IEC 27001, NIST SP 800-53, Common Criteria, CIS Benchmarks) ofrecen controles medibles y auditables que evitan ambigüedades en la licitación.

2.Interoperabilidad – Componentes de distintos proveedores se integran más fácil si todos siguen marcos comunes (p.e. FIPS 140-3 para módulos criptográficos).

3.Confianza pública – La transparencia de certificaciones reconocidas internacionalmente eleva la legitimidad del proceso electoral y facilita auditorías de partidos y observadores.

Reducción de riesgo jurídico – Demostrar diligencia debida mediante estándares ayuda a la institución a defenderse ante impugnaciones o litigios posteriores.Cambios propuestos a las Especificaciones Técnicas

Hardware

Añadir requisito de Secure Boot con claves RSA-4096/Ed25519 gestionadas por la Justicia Electoral.

Exigir TPM 2.0 ó módulo HSM certificado FIPS 140-3 nivel 3 para el resguardo de claves y sello de arranque.

Incluir cláusula de Common Criteria EAL 4+ para todo el subsistema de registro y conteo.

Solicitar sellos anti-manipulación y registro automático en log firmado cada vez que el chasis se abra.Software

Imponer Ciclo de Desarrollo Seguro conforme a NIST SSDF / ISO 27034 — evidencias de SAST, DAST, SCA y corrección de CVE priorizadas por CVSS≥7.

Todo ejecutable debe ir firmado con firma digital; la MV rechazará binarios alterados.

Obligar a entregar un SBOM en formato SPDX 2.3 para cada versión.Transporte y Almacenamiento de Datos

Cifrado AES-256-GCM para datos en reposo, TLS 1.3 + Mutual TLS para transmisión.

Medios removibles precargados deberán venir con cifrado de disco completo y llave inyectada en el TPM.Auditoría & Verificación

Establecer un esquema de End-to-End Verificable Voting (E2E-V): hash público por boleta + prueba de inclusión en acta.

Requerir penetration testing independiente antes de cada elección, con publicación de un resumen ejecutivo de hallazgos.Cadena de Suministro

Solicitar plan de Supply-Chain Risk Management basado en ISO 27036-3; inspecciones de fábrica y trazabilidad de componentes críticos.Procesos y Formación

Incluir plan de respuesta a incidentes y sesiones de tabletop dirigidas por personal certificado (CISSP, CISM).

Capacitación al personal debe cubrir: principios de seguridad, manejo de llaves, verificación de hashes, reporte de anomalías.Conclusión

El documento actual prioriza la funcionalidad y logística, pero deja brechas sustanciales de ciberseguridad que pueden comprometer la integridad, confidencialidad y disponibilidad del proceso electoral. Incorporar explícitamente los controles y estándares señalados permitirá:

Reducir la superficie de ataque frente a actores internos y externos.

Aumentar la transparencia y la confianza ciudadana en los resultados.

Cumplir las mejores prácticas internacionales y proteger la soberanía tecnológica del país.Adoptar estos cambios en el pliego es, por tanto, crítico para garantizar elecciones electrónicas seguras, auditables y legítimas.

Fuente: Lucho Benitez’ Blog